Cypherpunks

Por: Silvio Mieli

Fonte: Brasil de Fato, edição 519 15/02/2013

Quando tudo vira código e a tecnologia digital se casa com o neoliberalismo para criar uma estrutura global de vigilância total, a liberdade depende de uma tomada de consciência da técnica em geral e do uso da criptografia (comunicação em códigos secretos) em particular. É exatamente disso que trata o livro Cypherpunks— cipher, do grego “escrita cifrada” — recém-lançado pela editora Boitempo. Escrito em forma de diálogo entre Julian Assange e os ativistas Jacob Appelbaum, Andy Müller-Maguhn e Jérémie Zimmermann, com apresentação da jornalista Natália Viana, o livro mapeia o estado da arte da luta política na internet, além de oferecer um excelente resumo sobre a saga das batalhas digitais da rede WikiLeaks. Fica claro que sem mergulharmos na cultura técnica, e sem percebermos que “a internet é sustentada por interações comerciais extremamente complexas e tribunais para garantir a aplicação das leis relativas à propriedade privada”, continuaremos achando que o Google, Twittter e Facebook são instrumentos de libertação social.

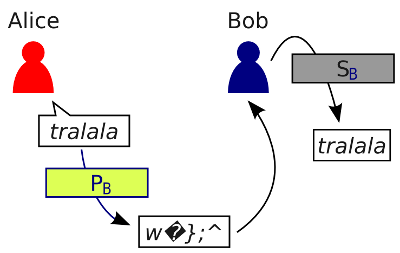

Para os cypherpunks (herdeiros dos hackers), a base para uma sociedade online soberana é o software livre, aliado a uma criptografia robusta, para nos certificar de que ninguém mais possa ter acesso a dados que desejamos manter privados. Além, é claro, de uma legislação nas mãos dos cidadãos, para sermos capazes de controlar a tecnologia digital com o mínimo de autonomia.

O ser humano sempre lidou com codificações e decodificações. Os computadores nasceram durante a II Grande Guerra para construir bombas e para quebrar códigos dos países em conflito. E, posteriormente, os biólogos James Watson e Francis Crick revelaram a descoberta do “código” genético e a estrutura da molécula de DNA (1953), abrindo caminho para a bioinformática. Depois do surgimento da internet, instrumento por excelência da sociedade de controle, passou a ser vital preservar o que ainda não foi codificado, assim como passar conteúdos por baixo dos códigos e, segundo o alerta dos cypherpunks, embaralhar os códigos.